Zscaler, Inc. (NASDAQ: ZS), el líder en seguridad en la nube, acaba de publicar su informe anual State of Encrypted Attacks Report, que detalla el análisis de más de 24 millardos de amenazas desde octubre de 2021 hasta septiembre de 2022 para rastrear las tendencias de los ataques basados en HTTPS. Para la investigación se utilizaron datos de más de 300 billones de señales diarias y 270 billones de transacciones diarias en la plataforma Zscaler Zero Trust Exchange™, la nube de seguridad más grande del mundo.

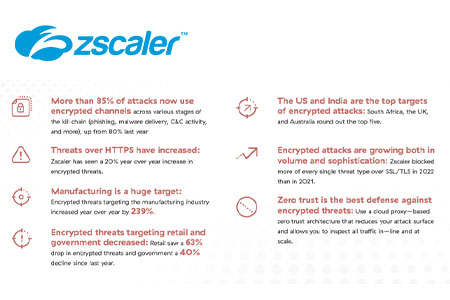

El estudio pone de manifiesto que el malware sigue representando la mayor amenaza para particulares y empresas en nueve sectores clave, siendo la industria manufacturera, la educación y la sanidad los más atacados. Los ataques cifrados siguen siendo un problema importante para los países de todo el mundo, con Estados Unidos, India y Japón registrando los mayores crecimientos en los últimos 12 meses. Además, Sudáfrica ha visto un notable aumento en los ataques TLS/SSL en comparación con 2021.

«A medida que las organizaciones perfeccionan sus ciberdefensas, los agresores se están volviendo más sofisticados, especialmente en el uso de tácticas evasivas«, afirma Deepen Desai, CISO y vicepresidente de Investigación y Operaciones de Seguridad de Zscaler. «Las amenazas potenciales continúan ocultándose en el tráfico cifrado, potenciadas por modelos as-a-service que han reducido espectacularmente las trabas técnicas para hacerlo. Es fundamental que las organizaciones adopten una arquitectura de confianza cero nativa de la nube que permita la inspección consistente de todo el tráfico vinculado a Internet y atenuar eficazmente estos ataques«.

El malware es el rey para los ciberdelincuentes

Aunque los cibercriminales camuflan diversas tácticas de ataque en el tráfico cifrado, el malware sigue siendo el más extendido. Los scripts maliciosos y las cargas útiles utilizadas a lo largo de la secuencia de ataque constituyen casi el 90% de las tácticas de ataque cifradas bloqueadas en 2022. Esta categoría incluye el ransomware, que sigue siendo una de las principales preocupaciones de los CISO, puesto que los ataques de ransomware han aumentado un 80% año tras año«.

Y a medida que las medidas de defensa se vuelven más sofisticadas, los atacantes también han seguido evolucionando sus técnicas, creando nuevas variantes de malware que son más difíciles de detectar y capaces de eludir las tecnologías basadas en la reputación. Las familias de malware más frecuentes que el equipo de Zscaler ThreatLabz ha visto utilizando canales cifrados incluyen ChromeLoader, Gamaredon, AdLoad, SolarMarker y Manuscrypt.

Los “sospechosos habituales” dejan paso a un recién llegado

Los cinco países más afectados por los ataques cifrados son Estados Unidos, India, Sudáfrica, Reino Unido y Australia. Sudáfrica es un país relativamente nuevo en la lista, que en 2022 ocupa el primer puesto tras desplazar a Francia del primer puesto que ocupaba en 2021. Japón (613%), EE.UU. (155%) e India (87%) también experimentaron un aumento significativo de objetivos año tras año.

La industria manufacturera y la educación siguen siendo los sectores de mayor riesgo

No todos los sectores son blanco de ataques cifrados con la misma intensidad, y las empresas que utilizan soluciones de seguridad heredadas suelen ser víctimas con más frecuencia que otras. Este año, la industria manufacturera ha experimentado un incremento del 239% en este tipo de ataques, desplazando al sector tecnológico como el principal objetivo. La industria manufacturera sigue siendo un objetivo atractivo para los ciberdelincuentes debido a la importante transformación que se está produciendo en el sector en los últimos años, incluida la adopción de nuevas medidas de seguridad para gestionar el COVID-19, así como infraestructuras y aplicaciones para contrarrestar los problemas de la cadena de suministro. Sin embargo, con la adopción de nuevas aplicaciones, productos y servicios ha aumentado también la superficie de ataque, lo que deja a muchas empresas del sector al alcance de nuevas vulnerabilidades que habrá que abordar en el futuro.

El siguiente sector que registró un mayor aumento de ataques es el de la educación, con un incremento interanual del 132%. La educación sigue siendo un objetivo destacado por segundo año consecutivo, con un incremento del 50% en los ataques de 2020 a 2021. Sectores como la educación y la fabricación son los que más se benefician de una arquitectura de confianza cero, que permite inspeccionar todo el tráfico vinculado a Internet para identificar actividades sospechosas y mitigar el creciente riesgo de ataques cifrados.

Como dato positivo, en 2022, los ataques contra organizaciones gubernamentales y el comercio minorista han disminuido un 40% y un 63%, respectivamente. El comercio minorista sufrió un pico importante de ataques cifrados en 2021, cuando los atacantes aprovecharon el empuje del comercio electrónico debido a la pandemia, pero este fenómeno se ha estabilizado en 2022. Las fuerzas de seguridad de todo el mundo han perseguido activamente a los ciberdelincuentes que apuntan a estas industrias críticas, lo que las ha hecho menos atractivas para los grupos de piratas en busca de dinero fácil.

Zscaler protege a las organizaciones contra ataques cifrados a gran escala

Zscaler ha bloqueado 24 millardos de amenazas en 2022, un aumento del 20 % respecto a los 20,7 millardos de 2021, un crecimiento del 314 % respecto a 2020. Esto pone de manifiesto que los ciberdelincuentes siguen evolucionando sus tácticas para evitar ser detectados y eludir a los equipos de seguridad de la información. Hoy en día, la mayoría de los ataques utilizan el cifrado SSL o TLS, cuya inspección requiere muchos recursos a gran escala, y se ejecuta mejor utilizando una arquitectura proxy nativa de la nube. Aunque los cortafuegos heredados admiten el filtrado de paquetes y la inspección de estado, sus limitaciones de recursos los hacen poco adecuados para esta tarea. Esto genera una necesidad crítica de que las organizaciones implementen arquitecturas nativas de la nube que admitan la inspección completa del tráfico cifrado en consonancia con los principios de confianza cero.

Las empresas que buscan minimizar el riesgo de ataques cifrados deberían contemplar en su estrategia las siguientes recomendaciones:

- Utilizar una arquitectura nativa de la nube basada en proxy para descifrar, detectar y prevenir amenazas en todo el tráfico cifrado a mayor escala.

- Aprovechar un sandbox impulsado por IA para poner en cuarentena los ataques desconocidos y detener el malware paciente cero.

- Inspeccionar todo el tráfico, en todo momento, tanto si el usuario está en su hogar, en la sede de la empresa o de viaje, para garantizar que todos los usuarios estén siempre protegidos frente a las amenazas cifradas.

- Finalice cada conexión para permitir que una arquitectura proxy en línea inspeccione todo el tráfico, incluido el cifrado, en tiempo real -antes de que llegue a su destino- para evitar ransomware, malware y otras amenazas.

- Proteger los datos mediante políticas granulares basadas en el contexto, verificando las solicitudes de acceso y los derechos basados en el contexto.

- Elimine la superficie de ataque conectando a los usuarios directamente a las aplicaciones y recursos que necesitan, nunca a las redes.

Si así lo desea, puede descargarse el informe 2022 State of Encrypted Attacks Report.