Los ALPHV Insiders: Ciberdefensores que ensombrecen la seguridad empresarial

Esta edición del Bitdefender Threat Debrief incluye cobertura sobre la acusación de afiliados de ALPHV, el crecimiento exponencial de Qilin, el regreso de Sinobi a nuestro Top 10 y más.

A medida que el ransomware sigue evolucionando, tu objetivo con este informe mensual de amenazas de Bitdefender es ayudarte a mantenerte por delante. Para ello, combinamos información de fuentes abiertamente disponibles (OSINT) —como informes de noticias e investigaciones— con datos que recopilamos analizando los Sitios de Filtración de Datos (DLSs), sitios web donde los grupos de ransomware publican detalles sobre sus víctimas. Es importante recordar que no podemos verificar todas estas afirmaciones de forma independiente, pero confiamos en las tendencias que observamos a lo largo del tiempo.

Historia destacada: Los insiders de ALPHV: Defensores cibernéticos que ensombrecen la seguridad empresarial

¿Qué le ha pasado?

En octubre, tres personas vinculadas al grupo de ransomware ALPHV fueron procesadas en Estados Unidos. ALPHV, también conocido como BlackCat, ganó notoriedad en 2023. El grupo reclamó más de 400 víctimas ese año, acumulando pagos de rescate considerables, que sumaban cientos de millones de dólares. El camino hacia lasacusaciones comenzó en diciembre de 2023, cuando la infraestructura de ALPHV fue incautada por el FBI como resultado de unfallo en la OPSEC. Aunque el grupo continuóejecutando campañas de ransomware a principios de 2024, las actividades de ALPHV cesaron en septiembre de ese año.

Las personas acusadas fueron identificadas como personasde la Isider que trabajaban en tareas de respuesta a incidentes para empresas de ciberseguridad, pero aun así se unieron a un grupo afiliado a ALPHV para apoyar campañas de ransomware contra organizaciones estadounidenses.

Las partes identificadas, CLifford Goldberg y Kevin Tyler Martin, son ciudadanos estadounidenses que podrían enfrentarse a un mínimo de 20 años de prisión por daños al sistema protegido yd contrapiratería para cometer extorsión. Dos de las tres personas acusadas probablemente seguían trabajando como responsables de ciberseguridad durante su tiempo ayudando a ALPHV, y uno era un antiguo empleado de una empresa de ciberseguridad. Los miembros afiliados aprovechan su experiencia técnica en las operaciones de R aaS de ALPHV entre mayo y noviembre de 2023. ALPHV reclamó 278 víctimas durante este periodo, incluyendo organizaciones de los sectores tecnológico, sanitario y manufacturero. Todos estos son sectores con una necesidad creciente de recursos y personal de seguridad.

Cómo los expertos en ciberseguridad pueden ayudar a un grupo de ransomware

Al identificar las formas en que los internos pueden apoyar a un grupo de ransomware, surgen escenarios interesantes. El conocimiento técnico suele ser la primera ventaja que viene a la mente. Es cierto que desarrollar APIs y herramientas para mejorar las funcionalidades de la infraestructura de un grupo puede crear oportunidades significativas para que un adversario fortalezca sus capacidades. Lo mismo puede decirse de la transferencia de conocimiento en casos en los que los internos comparten información sobre los mecanismos que operan dentro de una pila de seguridad específica, o sobre tecnologías antivirus y soluciones alternativas para evadir la detección.

El conocimiento de un profesional de seguridad con las políticas organizativas y las normas y regulaciones de notificación de brechas es igualmente beneficioso. ALPHV fue uno de los primeros grupos que introdujo un tipo diferente de extorsión, que implicaba amenazas e informes a terceros como la Comisión de Valores y Bolsa de EE. UU. (SEC). Cuandolas organizaciones no notificaron a estas autoridades sobre un incidente cibernético, los responsables de ciberseguridad podrían haber ayudado a convencer a la dirección de EE para que pagaran a grupos de ransomware, especialmente en circunstancias donde otros empleados pueden no entender los métodos de recuperación y el Redes de seguridad se mantienen protegidas al mantener los datos protegidos fuera del ecosistema inmediatamente comprometido. Si no se comunican otras opciones a la dirección o a los equipos legales, pueden sentir una enorme presión para ceder ante las demandas de rescate.

¿Qué se ganó las L esesiones?

Ningún entorno es inmune a la amenaza interna. El énfasis en la detección y caza de adversarios externos presenta grandes carencias en los programas de evaluación de riesgos. La acusación contra el personal afiliado de ALPHV subraya la importancia de mantener y reforzar las defensas contra todo tipo de amenazas. Se pueden implementar múltiples estrategias para combatir proactivamente las amenazas internas, incluyendo las siguientes:

- Limitar los sistemas a los que el personal puede acceder basándose en el principio de menor privilegio

- Hacer cumplir el registro de monitorización en todas las funciones administrativas, asegurando que también haya alertas para eventos que incluyan accesos de sesión, transferencias de datos, actividades de eliminación o modificación, etc.

- Establecer formación para educar al personal sobre los internos y comunicar protocolos para reportar actividades inusuales

Otras noticias destacadas sobre ransomware

Ahora, vamos a analizar las noticias y hallazgos destacados desde la última publicación del Threat Debrief

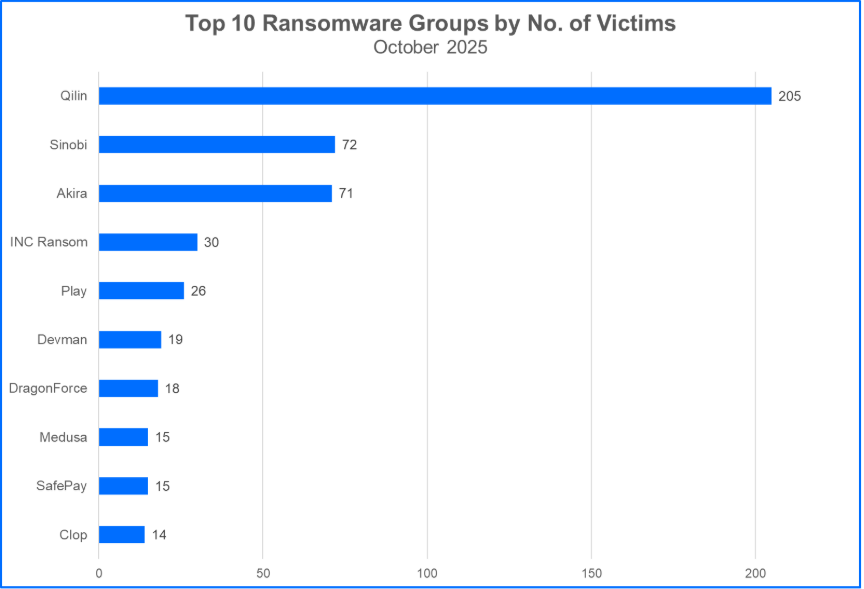

- Qilin se sitúa entre los 10 mejores por sexto mes consecutivo: Qilin reclamó 205 víctimas en octubre, lo que supone un aumento significativo respecto a las 96 víctimas reportadas en el último comunicado. No hemos visto que el número total de víctimas reclamadas por un grupo individual supere las 200desde el hito de Clop de superar las 300 víctimas en febrero de su año. A medida que el cuarto trimestre de 2025 se acerca a su punto medio, la presencia y expansión de QILIN pone en riesgo tanto a grupos competidores como a organizaciones víctimas.

- Bitdefender monitoriza campañas dirigidas a WSUS: CVE-2025-59287 fue identificado en una reciente serie de campañas y permite que un atacante no autenticado envíe solicitudes a WSUS; Entonces, el atacante puede ejecutar código remoto con el mayor nivel de privilegios. Los lectores pueden mantenerse informados sobre cómo los actores amenazantes atacan a WSUS leyendo el último aviso. Se recomienda a las organizaciones aplicar la actualización de seguridad actual Out-of-Band para mitigar este fallo.

- Sinobi regresa al Top 10 de grupos: el ransomware Sinobi reclamó 72 víctimas en octubre, superando por poco a Akira. El sitio de filtración de datos de Sinobi se parece a los de otros grupos como Lynx. Estos sitios cuentan con secciones de Noticias, Filtraciones e Informes con el mismo fondo gris y fuentes y componentes web similares. Siemprehay hipótesis que explican este parecido: es posible que Sinobi sea afiliado de Lynx. Otra hipótesis apunta al uso que hace el grupo de un promotor común: varios grupos pueden emplear al mismo contratista para mantener el sitio de IR. Una opción adicional es que las similitudes en la disposición de un DLS pueden ser el intento de un actor amenazante de evadir responsabilidades imitando a otro adversario.

- La disminución de la actividad de Handala continúa: a principios de este año, las predicciones de ciberseguridad 2025 de Bitdefender incluyeron el resurgimiento del hacktivismo en combinación con campañas de ransomware. Handala, un grupo que ha reclamado casi 125 víctimas desde 2023, ha participado en actividades hacktivistas dirigidas contra entidades israelíes. Esto se alinea con su dogma pro-Palestina y su repetida actividad de campaña. Aunque la actividad de Handala sufrió un fuerte descenso en agosto, esto no significa que no se hagan públicas más filtraciones. No es raro que campañas con objetivos tan específicos vean caídas cuando el enfoque se centra en un grupo específico de posibles víctimas.

- Kazu interviene en numerosas brechas: Kazu es un grupo de ransomware activo desde septiembre de 2025. A pesar de sureciente aparición, el grupo ya ha filtrado datos de organismos gubernamentales, militares y sanitarios. La mayoría de la demografía actual de víctimas de Kazu proviene del sudeste asiático, Oriente Medio y Sudamérica.

Las 10 principales familias de ransomware

El informe de amenazas de Bitdefender analiza datos de sitios de filtración de datos de ransomware, donde grupos publican el número de organizaciones comprometidas según sus reclamaciones. Este enfoque proporciona información valiosa sobre la actividad general del mercado RaaS. Sin embargo, hay un intercambio: aunque refleja el éxito autoproclamado de los atacantes, la información proviene directamente de los delincuentes y puede ser poco fiable. Además, este método solo captura el número de víctimas reclamadas, no el impacto financiero real de estos ataques.

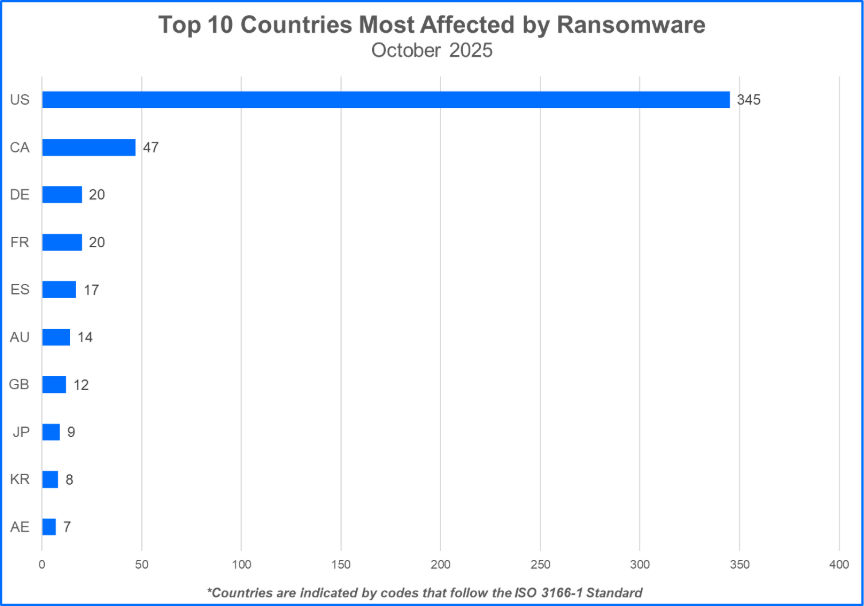

Los 10 países más atacados

Las bandas de ransomware priorizan objetivos donde pueden sacar el máximo dinero de sus víctimas. En muchos casos, esto significa centrarse en países desarrollados con tasas de crecimiento proyectadas más altas. Los actores amenazantes también pueden ejecutar ataques estratégicos que se desarrollan durante conflictos geopolíticos o periodos de agitación social. Veamos los 10 países que sufrieron el mayor golpe de los ataques de ransomware.

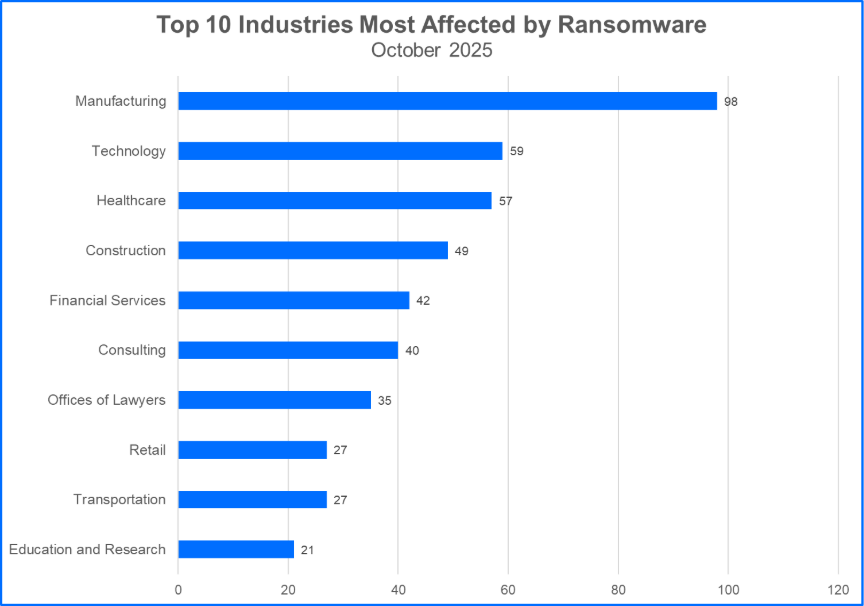

Las 10 industrias más atacadas

Las bandas de ransomware pueden atacar organizaciones en sectores de infraestructuras críticas, seleccionar organizaciones que ofrezcan servicios adaptados al mercado de consumo o optar por atacar organizaciones que entren en ambas categorías. Comprender las tendencias y ramificaciones asociadas a industrias específicas, y cómo los servicios especializados y la clientela pueden verse afectados, es fundamental para evaluar riesgos y anticipar incidentes que puedan ocurrir. Aquí están las 10 principales industrias afectadas por los grupos de ransomware.

Acerca del informe de amenazas de Bitdefender

El Bitdefender Threat Debrief (BDTD) es una serie mensual que analiza noticias, tendencias e investigaciones sobre amenazas del mes anterior. No te pierdas el próximo lanzamiento de BDTD, suscríbete al blog Business Insights y síguenos en Twitter. Puedes encontrar todos los informes anteriores aquí.

Bitdefender ofrece soluciones de ciberseguridad y protección avanzada contra amenazas a cientos de millones de endpoints en todo el mundo. Más de 180 marcas tecnológicas han licenciado la tecnología Bitdefender y la han añadido a sus productos o servicios. Este vasto ecosistema OEM complementa los datos de telemetría ya recogidos de nuestras soluciones empresariales y de consumo. Para que te hagas una idea de la escala, Bitdefender Labs descubre 400+ nuevas amenazas cada minuto y valida 30 mil millones de consultas diarias. Esto nos ofrece una de las perspectivas en tiempo real más completas del sector sobre el panorama de amenazas en evolución.

Queremos agradecer a Bitdefenders Vlad Craciun, Mihai Leonte, Gabriel Macovei, Andrei Mogage y Rares Radu (ordenados alfabéticamente) por su ayuda a la elaboración de este informe.